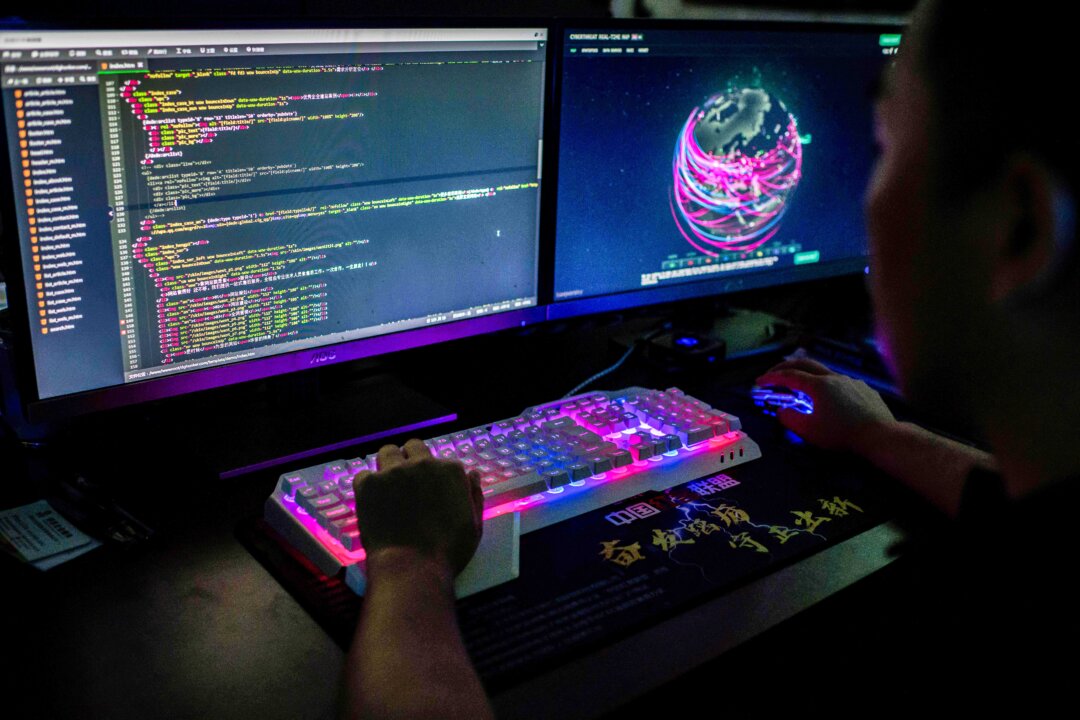

Los piratas informáticos chinos comprometieron las redes de “múltiples empresas de telecomunicaciones”, dijeron investigadores federales.

Según investigadores federales, piratas informáticos patrocinados por el Estado chino han vulnerado varios proveedores de telecomunicaciones estadounidenses en una campaña cibernética destinada a robar datos de personas que trabajan en el gobierno y la política.

Los piratas informáticos chinos comprometieron las redes de “múltiples empresas de telecomunicaciones” y robaron registros de llamadas de clientes y comunicaciones privadas de “un número acotado de personas que participan principalmente en actividades gubernamentales o políticas”, dijeron las agencias, sin identificar a ninguna de las personas.

Los piratas informáticos chinos además copiaron “cierta información que estaba sujeta a solicitudes de las fuerzas del orden estadounidenses de conformidad con órdenes judiciales”, dijeron las agencias, sugiriendo que la violación china podría suceder tenido como objetivo programas cubiertos por la Ley de Vigilancia de Inteligencia Extranjera.

Las agencias agregaron que están trabajando para “proteger las defensas cibernéticas” en todo el sector de las comunicaciones comerciales.

“Esperamos que nuestra comprensión de estos compromisos crezca a medida que continúa la investigación”, dijeron las agencias.

En los últimos meses, las autoridades estadounidenses han revelado las actividades de dos grupos de ciberamenazas patrocinados por el Estado chino.

“La explotación de las vulnerabilidades por parte del Partido Comunista Chino en los principales proveedores de servicios de Internet es sólo la susto más fresco que suena mientras Beijing, Teherán y Moscú trabajan para obtener ventajas estratégicas a través del ciberespionaje, la manipulación y la destrucción”, dijo el representante Mark Green (R-Tenn). .), dijo en un comunicado el presidente del Comité de Seguridad Doméstico de la Cámara de Representantes.

“Uno de cada tres estadounidenses se vio afectado por violaciones de datos de atención médica el año pasado”, se lee en el crónica, y señala que las agencias gubernamentales fueron el “tercer sector más objetivo” de los ataques de ransomware en 2023.

Si se promulga, la código crearía un liga de trabajo interinstitucional liderado por CISA y el FBI para hacer frente a las amenazas a la ciberseguridad planteadas por los grupos de amenazas cibernéticas patrocinados por el Estado de China. Todavía requeriría que el nuevo liga de trabajo crónica al Congreso de sus conclusiones cada año durante cinco abriles.

“Si aceptablemente las agencias individuales han trabajado para examinar y encarar las amenazas planteadas por actores cibernéticos malignos como Volt Typhoon, un enfoque eventual de la ciberseguridad sólo dará a nuestros adversarios la superioridad”, dijo Lee en un comunicado en ese momento.

“Es fundamental que el gobierno federal implemente una respuesta enfocada, coordinada y de todo el gobierno a todas las amenazas cibernéticas de Beijing, para que ningún otro actor tenga éxito”.

La Prensa Asociada contribuyó a este crónica.